شرح والحماية من هجمات DDoS Attack

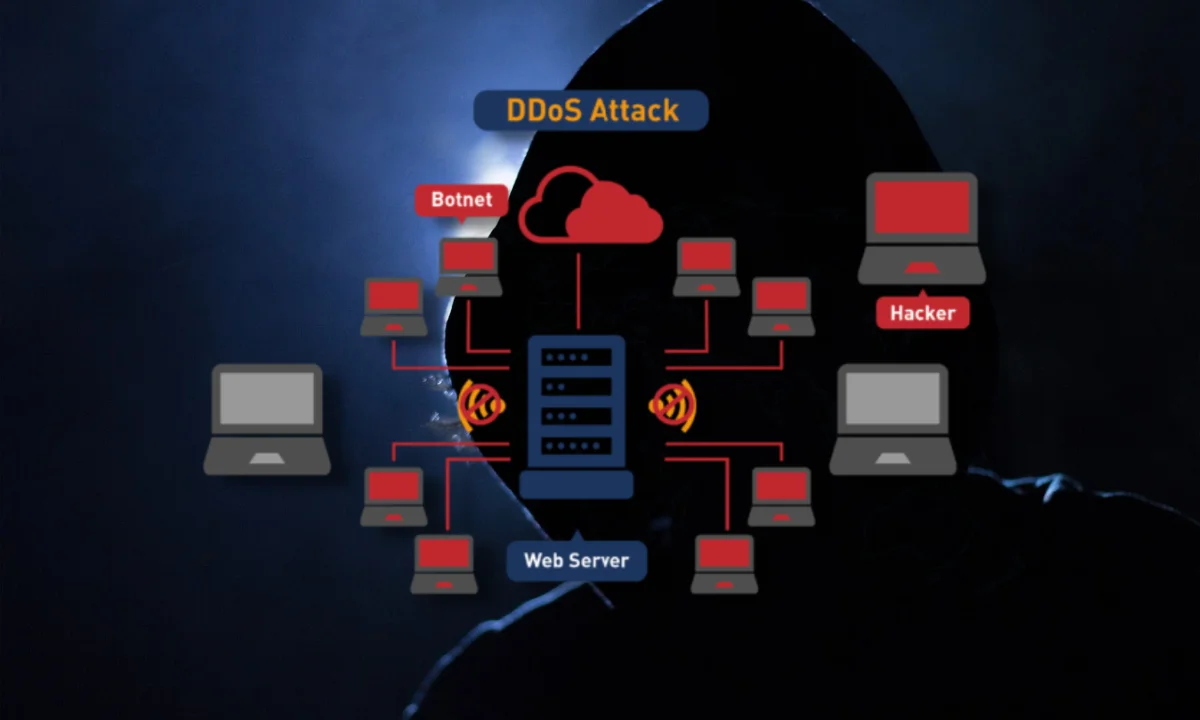

هجمات رفض الخدمة الموزعة (DDoS) هي واحدة من أكثر أشكال الهجمات الإلكترونية شيوعًا وتدميرًا، في هجوم DDoS، تغمر جهة فاعلة ضارة موقع الويب أو الشبكة بحركة المرور، مما يجعلها غير قابلة للاستخدام للمستخدمين الشرعيين، غالبًا ما يتم تنفيذ الهجمات بواسطة شبكات الروبوت – شبكات كبيرة من أجهزة الكمبيوتر المخترقة التي يتحكم فيها المهاجم – والتي يمكن أن تولد كميات هائلة من حركة المرور، يمكن أن تسبب هذه الهجمات ضررًا كبيرًا للأعمال التجارية، مما يؤدي إلى خسارة الإيرادات، وإلحاق الضرر بالسمعة، وحتى المسؤولية القانونية.

في هذه المقالة، سنشرح ماهية هجمات DDoS وكيف تعمل ونقدم نصائح لحماية عملك منها.

ما هي هجمات DDoS؟

هجمات DDoS هي نوع من الهجمات الإلكترونية التي تهدف إلى جعل موقع ويب أو شبكة غير متاحة للمستخدمين الشرعيين من خلال إغراقها بحركة المرور، يتم تحقيق ذلك عن طريق إغراق الهدف بعدد كبير من الطلبات من مصادر متعددة في وقت واحد، عندئذٍ يتعذر على النظام المستهدف الاستجابة للطلبات المشروعة، مما يؤدي إلى رفض الخدمة.

غالبًا ما يتم تنفيذ الهجمات بواسطة شبكات الروبوت – وهي شبكات من أجهزة الكمبيوتر المعرضة للخطر والتي يتحكم بها المهاجم، يمكن للمهاجم استخدام شبكات الروبوت هذه لإنشاء كميات هائلة من حركة المرور، مما يجعل من الصعب على النظام المستهدف التمييز بين الطلبات المشروعة والخبيثة.

كيف تعمل هجمات DDoS؟

يمكن أن تتخذ هجمات DDoS عدة أشكال، لكنها تتبع جميعها نمطًا مشابهًا، يحدد المهاجم ثغرة أمنية في النظام المستهدف ويستغلها للسيطرة على عدد كبير من أجهزة الكمبيوتر، ثم يتم استخدام أجهزة الكمبيوتر هذه لإغراق النظام المستهدف بحركة المرور.

الأنواع الأكثر شيوعًا لهجمات DDoS هي:

الهجمات المعتمدة على الحجم: تهدف هذه الهجمات إلى إرباك النظام المستهدف من خلال إغراقه بحجم هائل من حركة المرور، يمكن تحقيق ذلك بإستخدام شبكات الروبوت أو تقنيات التضخيم، مثل تضخيم DNS.

– الهجمات المستندة إلى البروتوكول: تستغل هذه الهجمات نقاط الضعف في بروتوكول الشبكة المستخدم من قبل النظام المستهدف، على سبيل المثال، يغمر هجوم فيضان SYN النظام المستهدف بطلبات اتصال TCP، ويستنفد موارده ويجعله غير متاح للمستخدمين الشرعيين.

– الهجمات المستندة إلى التطبيقات: تستهدف هذه الهجمات نقاط الضعف في طبقة التطبيق للنظام المستهدف، على سبيل المثال، يغمر هجوم HTTP فيضان النظام المستهدف بطلبات HTTP، مما يربك خادم الويب ويجعله غير متاح للمستخدمين الشرعيين.

الحماية من هجمات DDoS

يمكن أن تكون هجمات DDoS مدمرة للأعمال التجارية، مما يؤدي إلى خسارة الإيرادات وإلحاق الضرر بالسمعة والمسؤولية القانونية، هناك خطوات يمكن للشركات اتخاذها لحماية نفسها من هذه الهجمات، فيما يلي بعض النصائح لحماية عملك من هجمات DDoS:

استخدم خدمة حماية DDoS

من أكثر الطرق فعالية للحماية من هجمات DDoS استخدام خدمة حماية DDoS، تم تصميم هذه الخدمات لاكتشاف هجمات DDoS والتخفيف من حدتها في الوقت الفعلي، مما يسمح باستمرار حركة المرور المشروعة أثناء حظر حركة المرور الضارة. تقدم العديد من خدمات حماية مجموعة من الميزات، بما في ذلك موازنة التحميل وتصفية حركة المرور ومراقبة أمان الشبكة.

استخدم شبكات توصيل المحتوى

يمكن لشبكات توصيل المحتوى (CDNs) المساعدة في الحماية من هجمات DDoS من خلال توزيع حركة المرور عبر خوادم متعددة، هذا يجعل من الصعب على المهاجمين التغلب على أي خادم واحد، حيث يتم توزيع حركة المرور بالتساوي عبر الشبكة.

تقوية البنية التحتية لشبكتك

يمكن أن يساعد تقوية البنية التحتية لشبكتك في الحماية من هجمات DDoS عن طريق تقليل سطح الهجوم، يمكن تحقيق ذلك من خلال تنفيذ أفضل الممارسات لأمان الشبكة، مثل استخدام كلمات مرور قوية، والحد من الوصول إلى البيانات الحساسة، والحفاظ على تحديث البرامج.

تطبيق تحديد السعر

يمكن أن يساعد تحديد المعدل في الحماية من هجمات DDoS عن طريق الحد من عدد الطلبات التي يمكن إجراؤها على موقع ويب أو شبكة في فترة زمنية معينة، يمكن أن يساعد هذا في منع الروبوتات من إغراق النظام المستهدف بحركة المرور.

راقب شبكتك

تعد مراقبة شبكتك أمرًا بالغ الأهمية لاكتشاف هجمات DDoS والتخفيف من حدتها، يتضمن ذلك مراقبة أنماط حركة المرور غير المعتادة، مثل الإرتفاع المفاجئ في حركة المرور من مصدر معين، بالإضافة إلى مراقبة الأنشطة المشبوهة على شبكتك.

قم بإعداد خطة استجابة

يعد إعداد خطة استجابة أمرًا ضروريًا لتقليل الضرر الناجم عن هجوم DDoS، يجب أن يشمل ذلك خطوات لاكتشاف الهجوم والتخفيف من حدته، بالإضافة إلى إجراءات التواصل مع أصحاب المصلحة، مثل العملاء والموظفين.

تدريب موظفيك

يعد تدريب موظفيك جزءًا مهمًا من الحماية من هجمات DDoS، يتضمن ذلك تثقيفهم حول أفضل الممارسات المتعلقة بأمان الشبكة، مثل استخدام كلمات مرور قوية، وتجنب عمليات التصيد الاحتيالي، والحفاظ على تحديث البرامج.

استخدم الخدمات المستندة إلى السحابة

يمكن أن تساعد الخدمات المستندة إلى السحابة في الحماية من هجمات DDoS من خلال توزيع حركة المرور عبر خوادم متعددة وتوفير المراقبة والتخفيف في الوقت الفعلي. تقدم العديد من الخدمات المستندة إلى السحابة أيضًا الحماية كجزء من خدمتهم القياسية.

إجراء عمليات تدقيق أمنية منتظمة

يمكن أن يساعد إجراء عمليات تدقيق أمنية منتظمة في تحديد الثغرات الأمنية في البنية التحتية للشبكة والتطبيقات، مما يسمح لك بمعالجتها قبل أن يتمكن المهاجمون من استغلالها، يتضمن ذلك إجراء اختبار الاختراق ومسح الثغرات الأمنية ومراجعة الكود.

البقاء على علم

يعد البقاء على اطلاع بأحدث التهديدات والاتجاهات في هجمات DDoS أمرًا ضروريًا لحماية عملك، يتضمن ذلك مراقبة

منشورات الصناعة ، وحضور المؤتمرات الأمنية، والمشاركة في مجتمعات الأمان.

خاتمة

تمثل هجمات DDoS تهديدًا خطيرًا للشركات من جميع الأحجام، ولكن هناك خطوات يمكن اتخاذها للحماية منها، بإستخدام مجموعة من خدمات الحماية، وشبكات توصيل المحتوى، وتقوية الشبكة، وتحديد المعدل، والمراقبة، وتدريب الموظفين، والخدمات المستندة إلى السحابة، والتدقيق الأمني، والبقاء على اطلاع، يمكن للشركات أن تقلل بشكل كبير من خطر الوقوع ضحية لهجوم DDoS، من المهم أن تتذكر أن الهجمات تتطور بإستمرار، ويجب أن تظل الشركات يقظة وقابلة للتكيف في نهجها للحماية منها.